ചൈനീസ് യൂണിവേഴ്സിറ്റി ഓഫ് സെയ്ജിയാങ്ങിലെ ഗവേഷകർ വളരെ രസകരമായ ഒരു കാര്യം കണ്ടെത്തി, അതായത് മൊബൈൽ ഫോണുകളിലെ ബുദ്ധിമാനായ അസിസ്റ്റൻ്റുമാരെ (ഈ സാഹചര്യത്തിൽ സിരിയും അലക്സയും) ആക്രമിക്കപ്പെട്ട ഉപകരണത്തിൻ്റെ ഉടമയ്ക്ക് അതിനെക്കുറിച്ച് യാതൊരു ധാരണയുമില്ലാതെ വളരെ ലളിതമായി ആക്രമിക്കാൻ കഴിയും. അൾട്രാസൗണ്ട് ഗൈഡഡ് ആക്രമണങ്ങൾ മനുഷ്യൻ്റെ ചെവിക്ക് കേൾക്കാനാകില്ല, എന്നാൽ നിങ്ങളുടെ ഉപകരണത്തിലെ മൈക്രോഫോണിന് അവ കണ്ടെത്താനാകും, അത് മാറുന്നതുപോലെ, പല സന്ദർഭങ്ങളിലും കമാൻഡ് ചെയ്യപ്പെടാം.

ആകാം നിങ്ങൾക്ക് താൽപ്പര്യമുണ്ട്

ഈ ആക്രമണ രീതിയെ "DolphinAttack" എന്ന് വിളിക്കുന്നു, ഇത് വളരെ ലളിതമായ ഒരു തത്വത്തിലാണ് പ്രവർത്തിക്കുന്നത്. ആദ്യം, ഹ്യൂമൻ വോയിസ് കമാൻഡുകൾ അൾട്രാസോണിക് ഫ്രീക്വൻസികളാക്കി മാറ്റേണ്ടത് ആവശ്യമാണ് (ബാൻഡ് 20hz ഉം ഉയർന്നതും) തുടർന്ന് ഈ കമാൻഡുകൾ ടാർഗെറ്റുചെയ്ത ഉപകരണത്തിലേക്ക് അയയ്ക്കുക. ഒരു ചെറിയ ആംപ്ലിഫയറുമായി ബന്ധിപ്പിച്ചിട്ടുള്ള ഒരു ഫോൺ സ്പീക്കറും ഒരു അൾട്രാസോണിക് ഡീകോഡറും മാത്രമാണ് വിജയകരമായ ശബ്ദ സംപ്രേക്ഷണത്തിന് വേണ്ടത്. ആക്രമിക്കപ്പെട്ട ഉപകരണത്തിലെ സെൻസിറ്റീവ് മൈക്രോഫോണിന് നന്ദി, കമാൻഡുകൾ തിരിച്ചറിയുകയും ഫോൺ/ടാബ്ലെറ്റ് അവയെ അതിൻ്റെ ഉടമയുടെ ക്ലാസിക് വോയ്സ് കമാൻഡുകളായി എടുക്കുകയും ചെയ്യുന്നു.

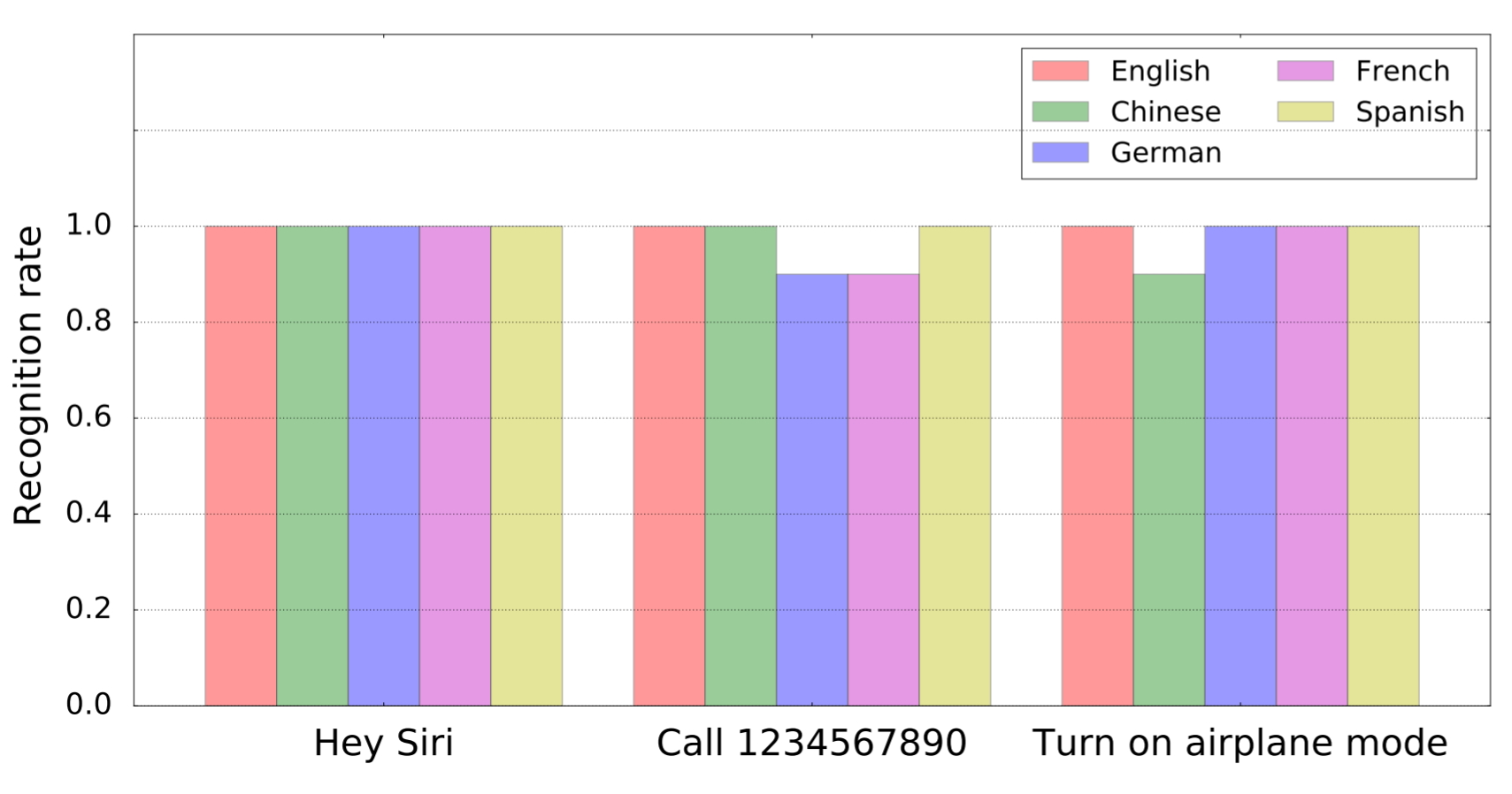

ഗവേഷണത്തിൻ്റെ ഭാഗമായി, അടിസ്ഥാനപരമായി മാർക്കറ്റിലെ എല്ലാ വനിതാ സഹായികളും അത്തരം ക്രമീകരിച്ച ഓർഡറുകളോട് പ്രതികരിക്കുന്നതായി കണ്ടെത്തി. അത് സിരി, അലക്സ, ഗൂഗിൾ അസിസ്റ്റൻ്റ് അല്ലെങ്കിൽ സാംസങ് എസ് വോയ്സ് എന്നിവയായാലും. പരീക്ഷിച്ച ഉപകരണം പരിശോധനാ ഫലത്തെ സ്വാധീനിച്ചില്ല. അതിനാൽ സഹായികളുടെ പ്രതികരണം ഫോണിൽ നിന്നും ടാബ്ലെറ്റിൽ നിന്നോ കമ്പ്യൂട്ടറിൽ നിന്നോ ലഭിച്ചു. പ്രത്യേകിച്ചും, ഐഫോണുകൾ, ഐപാഡുകൾ, മാക്ബുക്കുകൾ, ഗൂഗിൾ നെക്സസ് 7, ആമസോൺ എക്കോ, ഓഡി ക്യു3 എന്നിവയും പരീക്ഷിച്ചു. മൊത്തത്തിൽ, 16 ഉപകരണങ്ങളും 7 വ്യത്യസ്ത സിസ്റ്റങ്ങളും ഉണ്ടായിരുന്നു. അൾട്രാസൗണ്ട് കമാൻഡുകൾ എല്ലാവരും രജിസ്റ്റർ ചെയ്തു. സ്പീച്ച് റെക്കഗ്നിഷൻ ഫംഗ്ഷൻ വഴി പരിഷ്ക്കരിച്ച (മനുഷ്യരുടെ ചെവിക്ക് കേൾക്കാനാകാത്ത) കമാൻഡുകൾ തിരിച്ചറിഞ്ഞുവെന്നതാണ് ഒരുപക്ഷേ അതിലും ഇഴയുന്ന കാര്യം.

പരിശോധനയിൽ നിരവധി നടപടിക്രമങ്ങൾ ഉപയോഗിച്ചു. ഒരു നമ്പർ ഡയൽ ചെയ്യുന്നതിനുള്ള ഒരു ലളിതമായ കമാൻഡ് മുതൽ ഒരു നിർദ്ദേശിച്ച പേജ് തുറക്കുന്നതിനോ നിർദ്ദിഷ്ട ക്രമീകരണങ്ങൾ മാറ്റുന്നതിനോ വരെ. പരീക്ഷണത്തിൻ്റെ ഭാഗമായി, കാറിൻ്റെ നാവിഗേഷൻ്റെ ലക്ഷ്യസ്ഥാനം മാറ്റാൻ പോലും സാധ്യമായിരുന്നു.

ഉപകരണം ഹാക്ക് ചെയ്യുന്നതിനുള്ള ഈ പുതിയ രീതിയെക്കുറിച്ചുള്ള ഒരേയൊരു പോസിറ്റീവ് വാർത്ത, ഇത് നിലവിൽ ഒന്നര മുതൽ രണ്ട് മീറ്റർ വരെ പ്രവർത്തിക്കുന്നു എന്നതാണ്. വോയ്സ് അസിസ്റ്റൻ്റുകളുടെ ഡെവലപ്പർമാർ കമാൻഡുകളുടെ ആവൃത്തി പരിമിതപ്പെടുത്താൻ ആഗ്രഹിക്കാത്തതിനാൽ പ്രതിരോധം ബുദ്ധിമുട്ടായിരിക്കും, കാരണം ഇത് മുഴുവൻ സിസ്റ്റത്തിൻ്റെയും മോശമായ പ്രവർത്തനത്തിലേക്ക് നയിച്ചേക്കാം. ഭാവിയിൽ എങ്കിലും എന്തെങ്കിലും പരിഹാരം കാണേണ്ടി വരും.

ഉറവിടം: എന്ഗദ്ഗെത്

നിങ്ങൾ ലേഖനം വിവർത്തനം ചെയ്യുന്നതിനാൽ, നിങ്ങൾക്ക് ഇത് കൂടുതൽ മനസ്സിലാക്കാൻ കഴിയുമായിരുന്നു. ഇംഗ്ലീഷ് ഒറിജിനലിൽ നിന്ന്, ഇത് എങ്ങനെ പ്രവർത്തിക്കുന്നു എന്നതിൽ ആശയക്കുഴപ്പം കുറവാണ്. പ്രതിരോധം നിസ്സാരമാണ്, അൾട്രാസോണിക് ഫ്രീക്വൻസികളിൽ മാത്രം വരുന്ന കമാൻഡുകൾ അവഗണിക്കുക.

അതെ, ലേഖനത്തിൽ പറഞ്ഞിരിക്കുന്നതുപോലെ, അൾട്രാസോണിക് ആവൃത്തികളിൽ നിന്നുള്ള കമാൻഡുകൾ അവഗണിച്ച് ഡവലപ്പർമാർ മുന്നോട്ട് പോകില്ല, കാരണം ഇത് ക്ലാസിക് വോയ്സ് കമാൻഡുകളുടെ ഫലമായുണ്ടാകുന്ന ഗുണനിലവാരത്തെയും തിരിച്ചറിയൽ കഴിവുകളെയും എങ്ങനെ ബാധിക്കുമെന്ന് പൂർണ്ണമായും വ്യക്തമല്ല.

ഇല്ല, സ്പെക്ട്രം വെട്ടിമാറ്റാൻ ലേഖനത്തിൽ പറയുന്നു. സ്പെക്ട്രത്തിൻ്റെ അൾട്രാസോണിക് ഭാഗം മാത്രം ഉൾക്കൊള്ളുന്ന ഇൻപുട്ട് അവഗണിക്കാൻ ഞാൻ നിർദ്ദേശിച്ചു.